Carnivore è un software di sorveglianza elettronica

passiva, sviluppato per conto del FBI, con lo scopo di intercettare

il traffico passante per una rete. Questo software, che in origine

aveva il nome in codice DCS1000, fa parte di un pacchetto denominato

"Dragon Ware Suite", ed è una sorta di sniffer evoluto, molto

simile a quelli installati dai provider. Carnivore è un software di sorveglianza elettronica

passiva, sviluppato per conto del FBI, con lo scopo di intercettare

il traffico passante per una rete. Questo software, che in origine

aveva il nome in codice DCS1000, fa parte di un pacchetto denominato

"Dragon Ware Suite", ed è una sorta di sniffer evoluto, molto

simile a quelli installati dai provider.

La differenza sta nel fatto che mentre i normali

sniffer installati dagli ISP loggano il traffico e sono visibili

da chiunque abbia l'accesso come amministratore al server,

portando quindi a conoscenza il provider delle indagini che

si stanno svolgendo, Carnivore analizza il traffico passante

per l'ISP dopo averlo copiato non facendo conoscere quindi

a nessuno la mole e il tipo di informazioni intercettate.

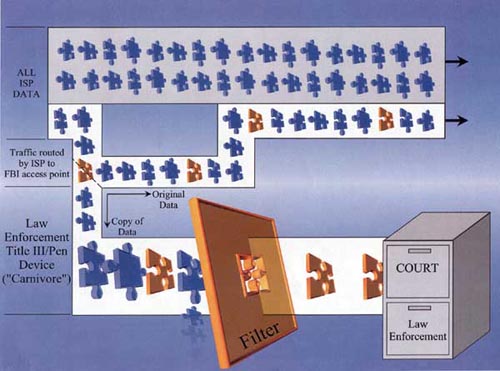

Il DCS1000 dal momento in cui viene messo in

funzione analizza tutti i pacchetti che passano per il nodo

sul quale è stato intallato selezionando e archiviando quelli

interessanti e scartando gli altri (vedi schema sottostante),

solo i dati archiviati vengono poi trasmessi tramite linea

telefonica al client "Packeteer" che si occupa di ricostruire

i file a partire dai pacchetti intercettati, il risultato

viene poi visionato dagli operatori con il terzo software

del pacchetto chiamato "Coolminer".

La scelta dei pacchetti

dipende dal modo in cui è stato imposto il software, è infatti

possibile intercettare il traffico di tipo HTTP, FTP, SMTP

e POP3, inviato o diretto a tutte le porte. La scelta dei pacchetti

dipende dal modo in cui è stato imposto il software, è infatti

possibile intercettare il traffico di tipo HTTP, FTP, SMTP

e POP3, inviato o diretto a tutte le porte.

Il 4 luglio 2000, il Wall Street Journal svela

all'opinione pubblica l'esistenza di Carnivore, mentre ne

era in discussione al Senato il suo utilizzo. La notizia desta

scalpore e il popolo di internet capegigiato dalla Epic (Electronic Privacy

Information Center), si rivoltata contro le istituzioni, costringendo

l'ex ministro della Giustizia americano Janet Reno ad aprire

un'indagine.

Nel corso dell'inchiesta viene stilato un rapporto dei laboratori dell'Illinois Institute

of Technology Research nel quale si legge «Carnivore riduce,

ma non elimina, il rischio di un'acquisizione non autorizzata,

intenzionale o meno, di informazioni relative alle comunicazioni

elettroniche da parte del personale dell'Fbi, introducendo

il rischio di un acquisizione delle informazioni da parte

di persone esterne al FBI», confermando di fatto i dubbi sollevati

dagli utenti.

La comunità internet il 23 novembre 2000 tira

un sospiro di sollievo quando viene emesso dal senato americano,

a richiesta del leader democratico Dick Armey, un emendamento

alla legge anti-terrorismo che vieta l'utilizzo di Carnivore

senza l'autorizzazione della magistratura.

Nell'agosto del 2001 viene annunciato che il

DCS1000 avrebbe iniziato a sondare oltre alle linee internet

anche le linee wireless, i cellulari e gli sms, suscitando

le proteste della CTIA (Cellular Telecommunications &

Internet Association), che riteneva questo sistema troppo

invasivo per la privacy degli utenti. E' in questo frangente

che sotto la grande pressione dell'opinione pubblica, e dei

media l'utilizzo di Carnivore viene ridotto se non annullato.

Tutte le lotte fino a quel momento combattuta

per la difesa della privacy individuale, vengono rese vane

quando il 26 ottobre 2002 in conseguenza all'attacco alle

Torri Gemelle, viene dato l'ok del Senato per l'utilizzo su

larga scala, senza l'autorizzazione dei giudici, di questo

software di sorveglianza. Carnivore infatti entra a far parte

di un pacchetto di misure antiterroristiche, denominato Patriot

Act, approvato dallo stato americano per contrastare gli estremisti

di Al Queda e il terrorismo in generale.

In Italia si è parlato dell'introduzione di

contromisure al terrorismo simili a Carnivore, il presidente

dell'autority delle telecomunicazioni, Alessandro Luciano

ha infatti dichiarato: «la necessità di restrizione di alcuni

diritti e libertà fondamentali, propriamente giustificata

e proporzionata in relazione a obiettivi di pubblica sicurezza,

deve essere applicata anche al cyberspazio», ma fino ad ora

non è stato messo in funzione nulla di simile, sia per motivi

tecnici, infatti i provider sono talmente numerosi da rendere

troppo onerosa l'installazione di tali sistemi, sia per motivi

legali considerando che la legge italiana è molto più restrittivadi

quella americana nei confronti della libertà personale.

La Norvegia ha seguito le orme americane, infatti,

la Polizia in collaborazione con i servizi segreti e all'insaputa

del parlamento, ha installato un software simile a Carnivore.

La notizia è stata data dal quotidiano Digital Today e

poi confermata da Olaf Aune, direttore dei servizi segreti;

secondo quest'ultimo il software in questione funzionerebbe

più come un antivirus che come uno sniffer, ma i dubbi sono

legittimi.

Esiste anche un altra faccia di Carnivore, infatti una

società denominata Radical Software Group di New York, ha ricreato

lo stesso software rilasciando la sorgente, questo software

"clonato", denominato CarnivorePE (il logo è quello raffigurato a sinistra),

ha però scopi ben diversi rispetto a quello del FBI, infatti

i pacchetti non vengono catturati per essere spiati, bensì

per altri scopi tra i quali la creazione di musica, immagini

o filmati, in modo da trasformare i dati in arte. Sono nati

così decine di siti che si dedicano a questo nuovo modo di

fare arte, vi sono alcuni esempi linkati dallo stesso sito

della software house. Esiste anche un altra faccia di Carnivore, infatti una

società denominata Radical Software Group di New York, ha ricreato

lo stesso software rilasciando la sorgente, questo software

"clonato", denominato CarnivorePE (il logo è quello raffigurato a sinistra),

ha però scopi ben diversi rispetto a quello del FBI, infatti

i pacchetti non vengono catturati per essere spiati, bensì

per altri scopi tra i quali la creazione di musica, immagini

o filmati, in modo da trasformare i dati in arte. Sono nati

così decine di siti che si dedicano a questo nuovo modo di

fare arte, vi sono alcuni esempi linkati dallo stesso sito

della software house.

Queste creazioni hanno così affascinato che

sono state presentate numerose mostre e gli elaborati hanno

fatto il giro del mondo.

Un esempio di quest'arte

emergente è Policestate (vedi figura a destra) che converte

i dati catturati in movimenti di un gruppo di macchine della

polizia radiocomandate, questi modellini talvolta si muovono

in maniera disordinata, altre volte si muovono eseguendo vere

e proprie coreografie. Altro esempio è rappresentato da Un esempio di quest'arte

emergente è Policestate (vedi figura a destra) che converte

i dati catturati in movimenti di un gruppo di macchine della

polizia radiocomandate, questi modellini talvolta si muovono

in maniera disordinata, altre volte si muovono eseguendo vere

e proprie coreografie. Altro esempio è rappresentato da  World Wide Painters che trasforma i dati ricevuti in scritte

e graffiti su un muro (vedi figura a sinistra), talvolta disegnando

le bandiere degli stati degli utenti spiati, altre volte i

loro IP o i siti a cui si stanno connettendo, in assoluto

anonimato ovviamente. World Wide Painters che trasforma i dati ricevuti in scritte

e graffiti su un muro (vedi figura a sinistra), talvolta disegnando

le bandiere degli stati degli utenti spiati, altre volte i

loro IP o i siti a cui si stanno connettendo, in assoluto

anonimato ovviamente.

I sostenitori della privacy si sono mobilitati

per contrastare la curiosità di Carnivore, la software house

ChainMail per esempio ha rilasciato un software criptografico

chiamandolo "Antivore". Altro esempio di software anti Carnivore

è rappresentato da "Camera Shy", un programma che utilizza

la steganografia per per nascondere i dati eludendo i controlli

del DCS1000, ZeroKnowledge ha presentato un software denominato

"Freedom" che si basa sulla criptazione come pure il software

della sociertà NetworkICE.

Alex Iliev, uno studente laureato del Dartmouth

College di San Francisco, si è invece ingegnato per realizzare

un software per i sistemi linux denominato "Prototyping an

Armored Data Vaul" che archivia i dati in un sistema dotato

di un coprocessore crittografico IBM 4758, che ha la caratteristica

di autodistruggersi in caso di tentativo di intrusione non

autorizzato, questo se applicato a Carnivore renderebbe i

dati leggibili esclusivamente da chi ne possiede la chiave

e quindi ne ha il diritto, per esempio i magistrati che hanno

richiesto l'intercettazione.

|